PDF) Application de la cryptographie à la sécurisation d'un réseau informatique à l'aide d'un processeur de sécurité | Joël Hubin - Academia.edu

Cryptographie et sécurité des systèmes et réseaux (Traité IC2, série Informatique et systèmes d'information) - - Bertrand WARUSFEL, Touradj Ebrahimi, Franck LEPRÉVOST (EAN13 : 9782746237568) | e-librairie Lavoisier

Comment s'assurer qu'un protocole cryptographique n'a pas de faille ? Une histoire de logique ! – binaire

Cours en ligne Découvrir la cryptographie et la sécurité des réseaux | LinkedIn Learning, anciennement Lynda.com

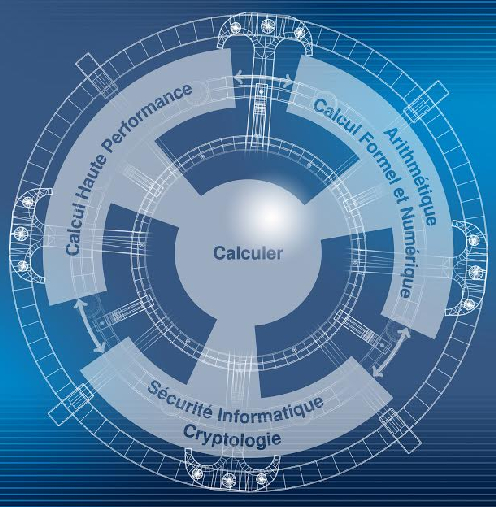

Parcours Cryptologie, Calcul haute-performance et Algorithmique (CCA) | Sorbonne Université| Sciences & Ingénierie

Clé privée, codage, cryptographie, sécurité informatique télévision l'icône de la ligne de couleur Image Vectorielle Stock - Alamy

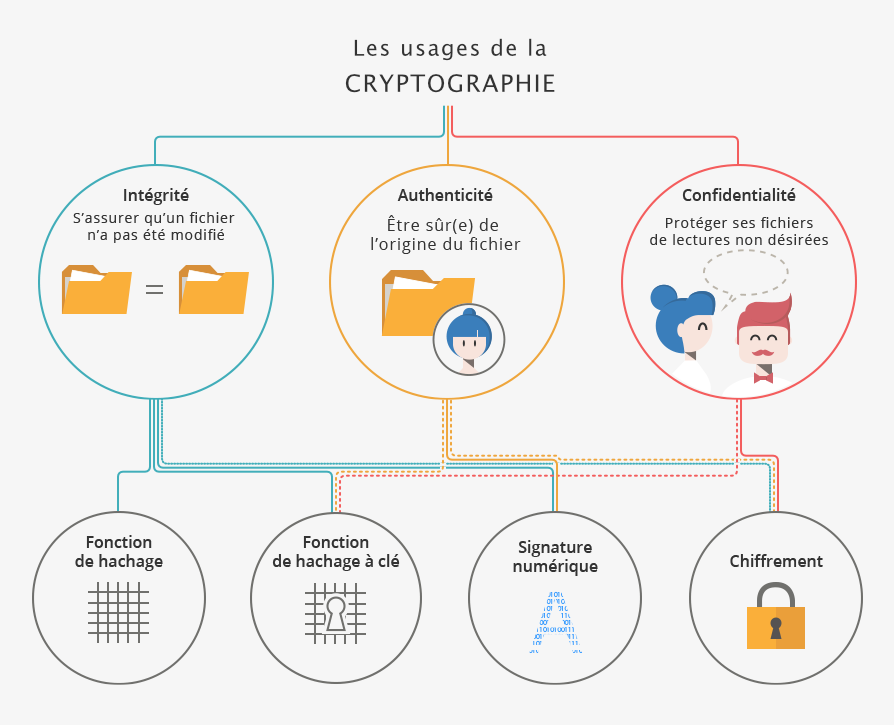

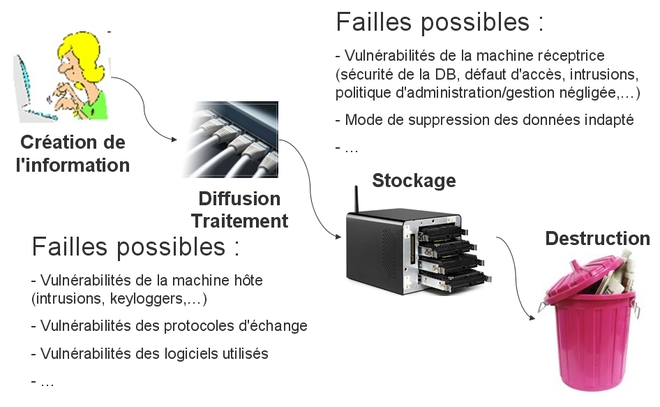

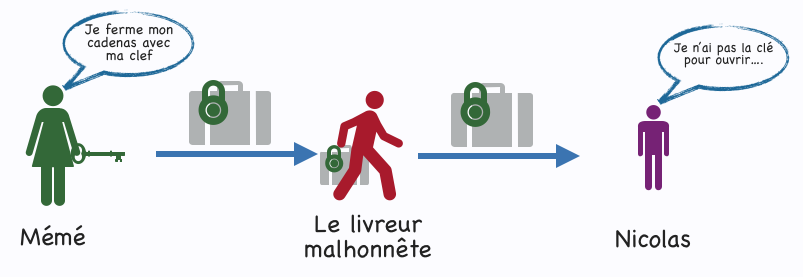

Securite basee sur la cryptographie amelioration des codes d authentification des messages - FasterCapital

Amazon.fr - Cryptographie et sécurité des systèmes et des réseaux (traité IC2, série Informatique et systèmes d'information) - Touradj Ebrahimi, Franck Leprévost, Bertrand Warusfel, S. Varrette J-L Roch, J-G Dumas, R. Gillard